AWS re:Inforce 2025が開催され、セキュリティサービスのアップデートがたくさん発表されました。

今回は、AWS Security Hubの位置づけが変わり、新たなセキュリティ統合サービスとなったうえにアタックパス表示ができるようになったので、検証してみました。

アップデート概要

GitHub および GitLab にネイティブ統合され、アプリケーションのソースコード、依存関係、Infrastructure as Code (IaC) 全体のセキュリティ上の脆弱性と設定ミスを特定し、優先順位を決定

以下の3つのコア機能を提供

サポートされている言語は以下のドキュメントに記載

GitHubと統合する

Inspectorの画面に「Code security」が追加されています。

「Connect to」でGitHubとGitLabが選択できます。

今回はGitHubと連携してみます。

設定はデフォルトのままにします。

Integration nameを聞かれるので、任意の名前を入力します。

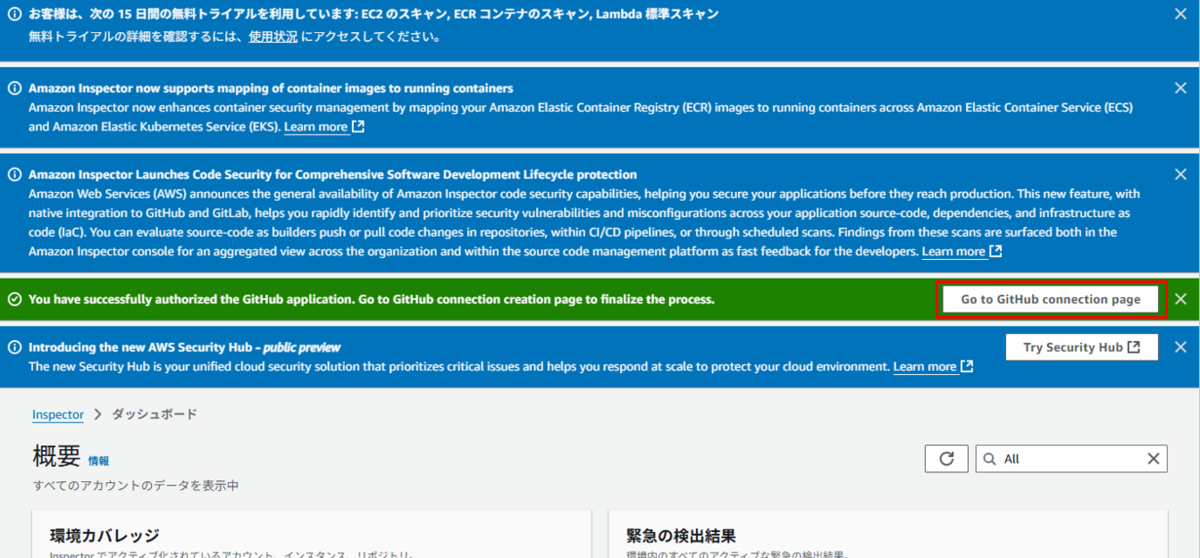

認証認可用のリンクが提供されるので、「Authorize」します。

認証認可が成功したら「Go to GitHub connection page」をクリックします。

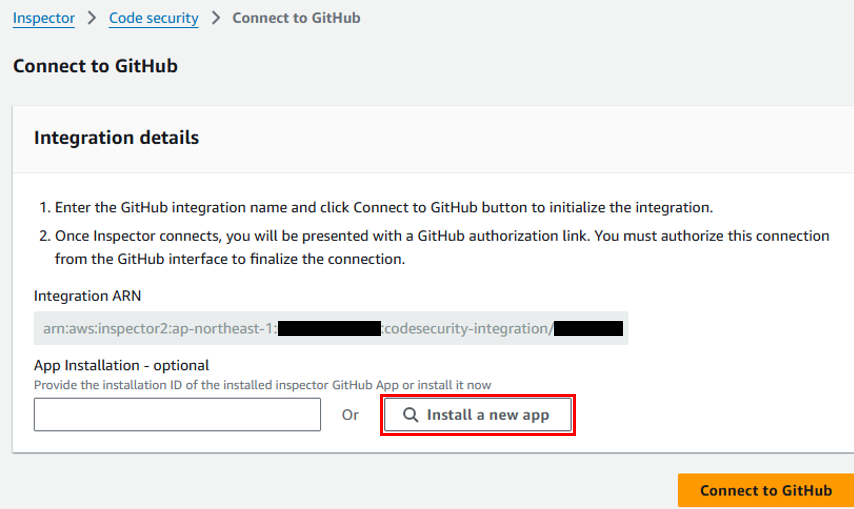

GitHub Appをインストールします。

スキャン対象を、全てのリポジトリか任意のリポジトリか選択します。

統合が成功するとIntegrationタブでステータスがActiveになります。

Code repositoriesタブのスキャンステータスはInactiveですが、しばらくするとActiveになります。

検出結果を確認

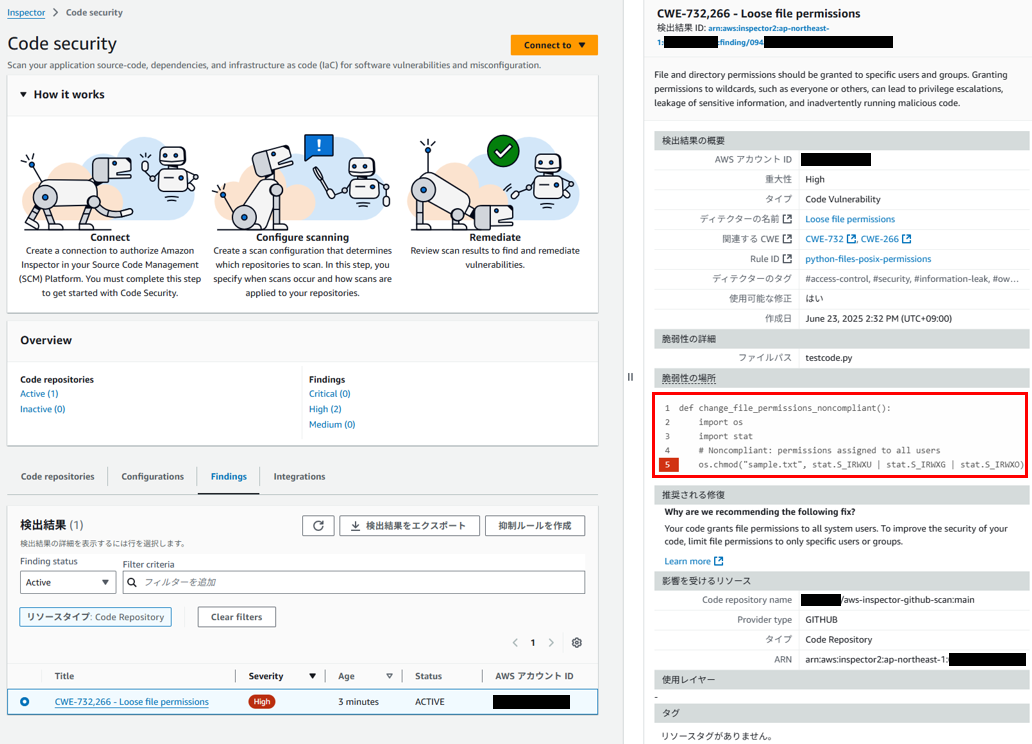

以下の脆弱なコードをGitHubにプッシュしてみました。

Findingsタブを確認すると、Highで1件の脆弱性が上がっています。

詳細を確認すると、どのような脆弱性がどのファイルに存在し、コード内の具体的な場所をハイライトしてくれ、修正方法も提示してくれます。

まとめ

サードパーティのGitHubやGitLabもスキャン対象にできるのは嬉しいアップデートです。

セキュリティチームはInspectorの統合ダッシュボードから全体の脆弱性を管理でき、開発チームはソースコードリポジトリ内で即座に実用的なフィードバックを受け取ることができるため、セキュリティと開発を橋渡しするシームレスなセキュリティエクスペリエンスが体験できます。

シフトレフトの一貫としてぜひ試してみましょう。